蜜罐怎么获取个人信息

蜜罐防守

蜜罐主要是通过web蜜罐和mysql蜜罐来获取个人信息

蜜罐通过模拟各种服务来获取个人信息,但也跟漏洞JSONP有关

蜜罐获取个人信息主要是依赖用户所注册的网址存在JSONP、XSS等信息泄露的漏洞

JSONP漏洞与CSRF非常相似,但JSONP劫持只能获得js返回的敏感数据

JSONP劫持步骤:

1.蜜罐被访问url

2.蜜罐返回包含回调函数的JS代码

3.访问网址B时-将回调函数作为参数请求

4.返回包含用户信息的JSON数据

5.上传用户信息数据到蜜罐

读取微信号

win系统下,读取手机号和微信ID的方法(默认常见微信文件路径)

我们可以下面的步骤来获取用户的微信号

1)通过C:/Windows/PFRO.log获取windows用户名

2)通过C:/Users/用户名/Documents/WeChat Files/All Users/config/config.data获取wxid

3)通过C:/Users/用户名/Documents/WeChat Files/wx_id/config/AccInfo.dat获取微信号、手机号

读取chrome的登录数据

读取chrome的login data,虽然无法解密出密码,但是还是可以获取到对方的一些账号

C:/Users/‘ + username + ‘/AppData/Local/Google/Chrome/User Data/Default/Login Data

chrome的历史记录

我们还可以读取chrome的历史记录

C:/Users/‘ + username + ‘/AppData/Local/Google/Chrome/User Data/Default/History

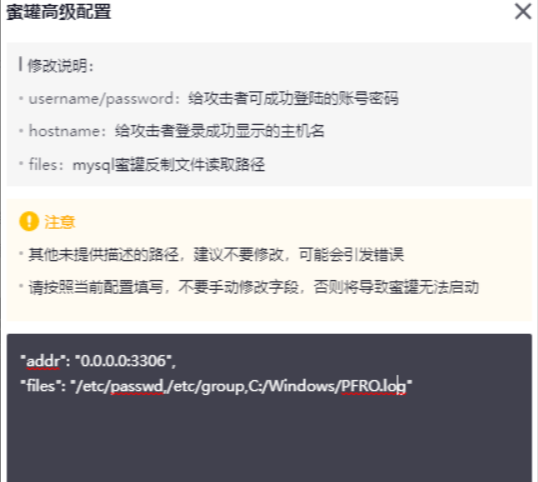

开源蜜罐系统hfish中的mysql蜜罐就利用了这种方式来获取攻击者的文件,如下首先在蜜罐中设置要读取的文件。