软考中级纠错记录-选择题

0-基础题

错题记录(上半场题目)—软考中级(信息安全工程师)

1、计算机信息系统安全保护等级从低到高分为:用户自主保护级、系统审计保护级、安全标注保护级、结构化保护级、访问验证保护级

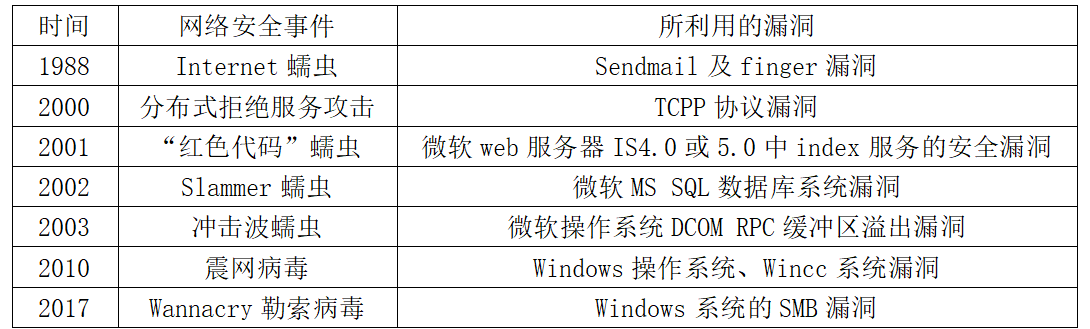

2、隐私保护不当:收集的个人信息因为保护算法缺少等策略问题被被别人非法得到了

3、网络流量不可控:信息部署在第三方平台,传输过程中的流量被获取

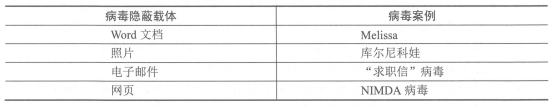

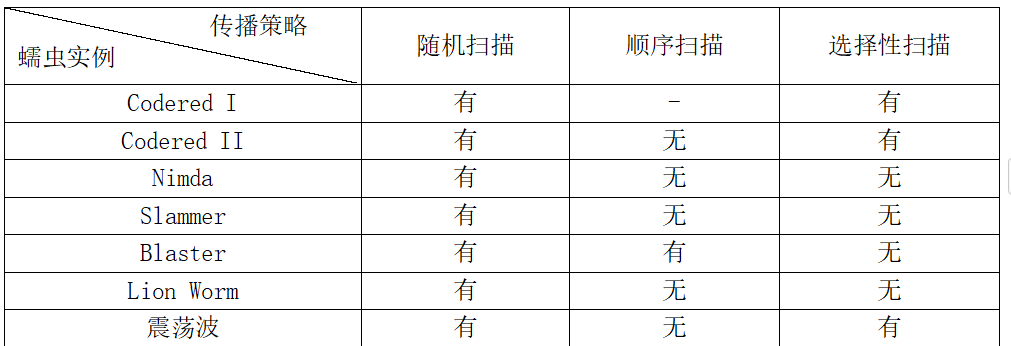

4、病毒案例

5、Kerberos 由美国麻省理工学院(MIT)研制实现,已经历了五个版本的发展。一个Kerberos系统涉及四个基本实体:

(1)Kerberos 客户机,用户用来访问服务器设备;

(2)AS (Authentication Server,认证服务器),识别用户身份并提供TGS 会话密钥;

(3)TGS (Ticket Granting Server,票据发放服务器),为申请服务的用户授予票据(Ticket);

(4)应用服务器(Application Server),为用户提供服务的设备或系统。

其中,通常将AS 和TGS 统称为KDC(Key Distribution Center)

6、《信息安全技术ICT 供应链安全风险管理指南》描述:ICT是Infommation and Communication Technology的缩写。ICT 供应链风,险管理的主要目标如下:·完整性。确保在ICT 供应链的所有环节中,产品、系统、服务及其所包含的组件、部件、元器件、数据等不被植入、篡改、替换和伪造。

保密性。在确保ICT 供应链上传递的信息不被泄露给未授权者,

可用性。确保需方对ICT 供应链的使用不会被不合理地拒绝。

可控性。可控性是指需方对ICT 产品、服务或供应链的控制能力。

ICT 供应链主要面临恶意篡改、假冒伪劣、供应中断、信息泄露或违规操作和其他威胁五类安全威胁。

7、NAT是Network Address Translation的英文缩写,中文含义是“网络地址转换”。NAT技术主要是为了解决公开地址不足而出现的,它可以缓解少量因特网IP地址和大量主机之间的矛盾。实现网络地址转换的方式主要有:静态NAT(StaticNAT)、NAT池(pooledNAT)和端囗NAT(PAT)三种类型。

其中静态NAT设置起来最为简单,内部网络中的每个主机都被永久映射成外部网络中的某个合法的地址。而NAT池则是在外部网络中配置合法地址集,采用动态分配的方法映射到内部网络。PAT则是把内部地址映射到外部网络的一个iP地址的不同端口上。

8、安全事件

9、目前,隐私保护的常见技术措施有抑制、泛化、置换、扰动、裁剪等。其中抑制是通过将数据置空的方式限制数据发布;

泛化是通过降低数据精度来提供匿名的方法,

置换方法改变数据的属主;

扰动是在数据发布时添加一定的噪声,包括数据增删、变换等,使攻击者无法区分真实数据和噪声数据,从而对攻击者造成干扰;裁剪是将敏感数据分开发布。

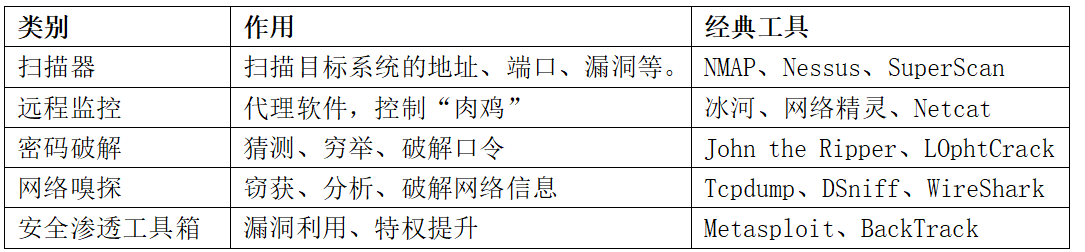

10、John the Ripper:密码破解工具,用于检査Unix/Linux系统的弱囗令

LOphtCrack:密码破解工具,常用户破解Windows系统口令

11、运维安全审计产品的主要功能有字符会话审计、图形操作审计、数据库运维审计、文件传输审计、合规审计等

(1)字符会话审计,审计SSH、Telnet等协议的操作行为,审计内容包括访问起始和终止时间、用户名、用户IP、设备名称、设备IP、协议类型、危险等级和操作命令等。

(2)图形操作审计,审计RDP、VNC等远程桌面以及HTTP/HTTPS协议的图形操作行为,审计内容包括访问起始和终止时间、用户名、用户IP、设备名称、设备IP、协议类型、危险等级和操作内容等。

(3)数据库运维审计,审计Oracle、MSSQLServer、IBMDB2、PostgreSQL等各主流数据库的操作行为,审计内容包括访问起始和终止时间、用户名、用户IP、设备名称、设备IP、协议类型、危险等级和操作内容等

(4)文件传输审计,审计FTP、SFTP等协议的操作行为,审计内容包括访问起始和终止时间、用户名、用户IP、设备名称、目标设备IP、协议类型、文件名称、危险等级和操作命令等。

(5)合规审计,根据上述审计内容,参照相关的安全管理制度,对运维操作进行合规检查,给出符合性审查

12、数字签名过程为:假设Alice需要签名发送一份电子合同文件给Bob。(签名放篡改)

Alice 的签名步骤如下:

第一步,Alice使用Hash函数将电子合同文件生成一个消息摘要;:第二步,Alice 使用自己的私钥,把消息摘要加密处理,形成一个数字签名:

第三步,Alice把电子合同文件和数字签名一同发送给Bob。

Bob收到Alice发送的电子合同文件及数字签名后,为确信电子合同文件是Alice所认可的,验证步骤如下:

第一步,Bob使用与Alice相同的Hash算法,计算所收到的电子合同文件的消息摘要:第二步,Bob使用Alice的公钥,解密来自Aice的加密消息摘要,恢复Alice原来的消息摘要:

第三步,Bob比较自己产生的消息摘要和恢复出来的消息摘要之间的异同。若两个消息摘要相同,则表明电子合同文件来自Alice。如果两个消息摘要的比较结果不一致,则表明电子合同文件已被篡改。

13、端口复用技术利用系统网络打开的端口(如25和139等)传送数据。

木马Executor用80端口传递控制信息和数据

BladeRunner、Doly Trojan、Fore、FTPTrojan、Larva、ebEx、WinCrash等木马复用21端口

Shtrilitz Stealth、Terminator、WinPC、WinSpy等木马复用25 端口。

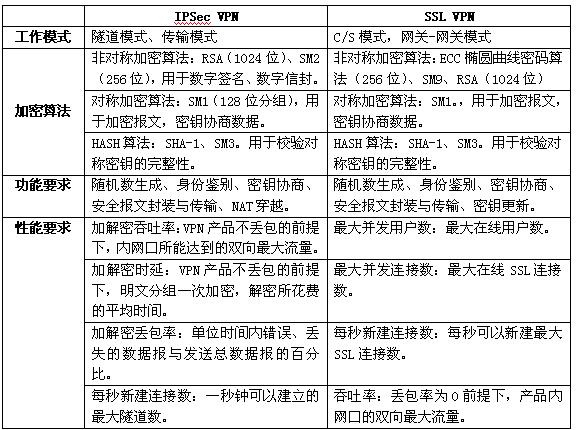

14、VPN有多种实现技术,按照VPN在TCP/IP协议层的实现方式,可以将其分为链路层VPN、网络层VPN、传输层VPN。

链路层VPN的实现方式:ATM、FrameRelay、多协议标签交换MPLS

网络层VPN的实现方式:受控路由过滤、隧道技术

传输层VPN:通过SSL来实现

15、W32.Blaster.Worm是一种利用DCOMRPC漏洞进行传播的网络蠕虫,其传播能力很强。感染蠕虫的计算机系统运行不稳定,系统会不断重启。并且该蠕虫还将对windowsupdate.com进行拒绝服务攻击,使得受害用户不能及时地得到这个漏洞的补丁。当W32.Blaster.Worm运行时,会进行以下操作。

(1)创建一个名为BILLY的互斥体。如果这个互斥体存在,蠕虫将放弃感染并退出。

(2)在注册表中添加下列键值:”windows auto update”=”msblast.exe”,并且将其添加至:HKEY LOCAL MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun,这样就可以传懦虫在系统被重起的时候能够自动运行。

(3)蠕虫生成攻击IP地址列表,尝试去感染列表中的计算机,蠕虫对有DCOM RPC 漏洞的机器发起TCP135端口的连接,进行感染。

(4)在TCP4444端口绑定一个cmd.exe的后门。

(5)在UDPport 69口上进行监听。如果收到了一个请求,将把Msblast.exe发送给目标机器。

(6)发送命令给远端的机器使它回联已经受到感染的机器并下载Msblast.exe。

(7)检查当前日期及月份,若当前日期为16日或以后,或当前月份处在9月到12月之间,则W32.Blaster.Worm 蠕虫将对windowsupdate.com发动TCP同步风显拒绝服务攻击.

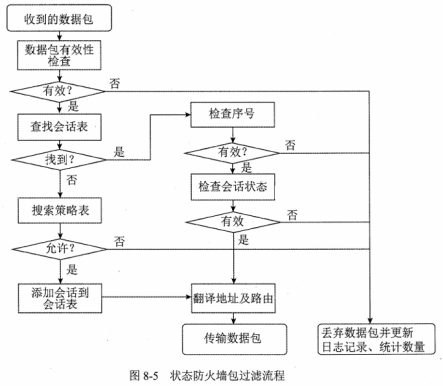

16、防火墙是由一些软、硬件组合而成的网络访问控制器,它根据一定的安全规则来控制流过防火墙的网络包,如禁止或转发,能够屏蔽被保护网络内部的信息、拓扑结构和运行状况,从而起到网络安全屏障的作用。防火墙一般用来将内部网络与因特网或者其他外部网络互相隔 离,限制网络互访,保护内部网络的安全。防火墙的安全策略有两种类型:黑名单策略和白名单策略。

防火墙的功能主要有以下几个方面:

1.过滤非安全网络访问。将防火墙设置为只有预先被允许的服务和用户才能通过防火墙,禁止未授权的用户访问受保护的网络,降低被保护网络受非法攻击的风险,

2.限制网络访问。防火墙只允许外部网络访问受保护网络的指定主机或网络服务,通常受保护网络中的Mail.FTP、WWW服务器等可让外部网访问,而其他类型的访问则予以禁止。防火墙也用来限制受保护网络中的丰机访问外部网络的某些服务,例如某些不良网址。

3.网络访问审计。防火墙是外部网络与受保护网络之间的唯一网络通道,可以记录所有通过它的访问,并提供网络使用情况的统计数据。依据防火墙的日志,可以掌握网络的使用情况,例如网络通信带宽和访问外部网络的服务数据。防火墙的日志也可用于入侵检测和网络攻击取证。

4.网络带宽控制。防火墙可以控制网络带宽的分配使用,实现部分网络质量服务(QoS)保障。

5.协同防御。防火墙和入侵检测系统通过交换信息实现联动,根据网络的实际情况配置并修改安全策略,增强网络安全。

尽管防火墙有许多防范功能,但也有一些力不能及的地方。比如:

防火墙功能缺陷,防火墙主要安全缺陷如下:

防火墙不能完全防止感染病毒的软件或文件传输

防火墙不能防止基于数据驱动式的攻击

防火墙不能完全防止后门攻击。

17、路由器使用Enable secret命令保存口今密文

18、Unix/Linux操作系统的常见日志文件

日志文件wtmp:记录每一次用户登录和注销的历史信息。

utmp:记录当前登录的每个用户

acct:记录每个用户使用过的命令

lastlog:记录用户最近成功登录的时间

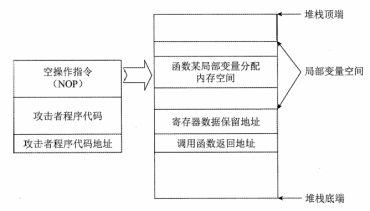

19、网络安全漏洞利用防范技术主要针对漏洞触发利用的条件进行干扰或拦截,以防止攻击者成功利用漏洞。常见的网络安全漏洞利用防范技术主要如下。

1.地址空间随机化技术(ASLR)

缓冲区溢出攻击是利用缓冲区溢出漏洞所进行的攻击行动,会以shelcode地址来覆盖程序原有的返回地址。地址空间随机化(AddressSpaceLayout Randomizaton,ASLR)就是通过对程序加载到内存的地址进行随机化处理,使得攻击者不能事先确定程序的返回地址值,从而降低攻击成功的概率。目前,针对Linux系统,通过ExecShield、PaX工具可以实现程序地址空间的随机化处理。

2.数据执行阻止(DEP)

数据执行阻止(DataExecution Prevention,DEP)是指操作系统通过对特定的内存区域标注为非执行,使得代码不

能够在指定的内存区域运行。利用DEP,可以有效地保护应用程序的堆栈区域,防止被攻击者利用。

3.SEHOP

SEHOP是Structured Exception Handler Overwrite Protection的缩写,其原理是防止攻击者利用Structured Exception Handler(SEH)重写。

4.堆栈保护

堆栈保护(StackProtection)的技术原理是通过设置堆栈完整性标记以检测函数调用返回地址是否被篡改,从而阻止攻击者利用缓冲区漏洞。

5.虚拟补丁

虚拟补丁的工作原理是对尚未进行漏洞永久补丁修复的目标系统程序,在不修改可执行程序的前提下,检测进入目标系统的网络流量而过滤掉漏洞攻击数据包,从而保护目标系统程序免受攻击。虚拟补丁通过入侵阻断、Web防火墙等相关技术来实现给目标系统程序“打补丁”,使得黑客无法利用漏洞进行攻击。

20.Windows用户登录到系统时,WinLogon进程为用户创建访问令牌,包含用户及所属组的安全标识符(SID),作为用户的身份标识。

文件等客体则含有自主访问控制列表(DACL),标明谁有权访问,

还含有系统访问控制列表(SACL),标明哪些主体的访问需要被记录。

用户进程访问客体对象时,通过WIN32子系统向核心请求访问服务,

核心的安全参考监视器(SRM)将访问令牌与客体的DACL进行比较,决定客体是否拥有访问权限,

同时检查客体的SACL,确定本次访问是否落在既定的审计范围内,是则送至审计子系统。

21.unix命令

rmdir,是一个linux命令,用于删除空目录

pwd显示当前所处的目录,该命令显示整个路径名。

scp 命令用于 Linux 之间复制文件和目录。

cmp 命令用于比较两个文件是否有差异。当相互比较的两个文件完全一样时,则该指令不会显示任何信息。若发现有所差异,预设会标示出第一个不同之处的字符和列数编号。

22.交换机是构成网络的基础设备,主要的功能是负责网络通信数据包的交换传输。目前,工业界按照交换机的功能变化,将交换机分为第一代交换机、第二代交换机、第三代交换机、第四代交换机、第五代交换机。第二代交换机又称为以太网交换机,工作于OSI的数据链路层,称为二层交换机。二层交换机识别数据中的MAC地址信息,并根据MAC地址选择转发端口。

23.认证一般由标识(Identification)和鉴别(Authentication)两部分组成。标识是用来代表实体对象(如人员、设备、数据、服务、应用)的身份标志,确保实体的唯一性和可辨识性

24.Oracle数据库建立数据库保险库(DatabaseVault,DV)机制,该机制用于保护敏感数据,具有防止数据系统未授权变更、多因素可信授权、职责隔 离、最小化特权的功能。DV机制通过设置安全域(Realm)和命令规则(Command Rules)对特权进行控制

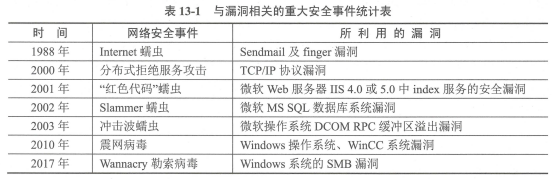

图为明密文链接工作原理图,即PCBC。官方教材(第一版)P109。

电码本模式ECB直接利用分组密码对明文的各分组进行加密。

计数模式(CTR模式)加密是对一系列输入数据块(称为计数)进行加密,产生一系列的输出块,输出块与明文异或得到密文。

密文反馈模式(CFB模式)。在CFB模式中,前一个密文分组会被送回到密码算法的输入端。

26.监控网络流量并不是监控流量的具体内容,网络流量是单位时间内通过设备的信息量,即水流

(1)计算安全的:如果破译加密算法所需要的计算能力和计算时间是现实条件所不具备的,那么就认为相应的密码体制是满足计算安全性的。这意味着强力破解证明是安全的,即实际安全。

(2)可证明安全的:如果对一个密码体制的破译依赖于对某一个经过深入研究的数学难题的解决,就认为相应的密码体制是满足可证明安全性的。这意味着理论保证是安全的。

(3)无条件安全的:如果假设攻击者在用于无限计算能力和计算时间的前提下,也无法破译加密算法,就认为相应的密码体制是无条件安全性的。这意味着在极限状态上是安全的。

只要需要接收,就没有绝对安全的存在

28.可以理解的是内网IP地址的常用划分为专用地址范围

专用地址范围:

A类:10.0.0.0-10.255.255.255;

B类:172.16.0.0-172.31.255.255;

C类:192.168.0.0-192.168.255.255。

公有IP地址分为:

A:0.0.0.1–9.255.255.255 & 11.0.0.0–126.255.255.255;

B:128.0.0.0–172.15.255.255 & 172.32.0.0–191.255.255.255;

C:192.0.0.0–192.167.255.255 & 192.169.0.0–223.169.255.255。

密码系统一般从以下三个方面进行分类:

一是按照密码系统对明文的处理方法分为分组密码和序列密码;

二是按将明文转化为密文的操作类型分为替换密码和位移密码;

三是按密钥的使用个数分为对称密码体制和非对称密码体制。

- 第一维(分组/序列)是操作模式。

- 第二维(替换/置换)是基础构件。

- 第三维(对称/非对称)是系统架构

30.信息安全保护等级分为:用户自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级。其中结构化保护级要求对所有主体和客体进行自主和强制访问控制。

第一级,用户自主保护级:本级的计算机信息系统可信计算基通过隔 离用户与数据,使用户具备自主安全保护的能力。它具有多种形式的控制能力,对用户实施访问控制,即为用户提供可行的手段,保护用户和用户组信息,避免其他用户对数据的非法读写与破坏。

第二级,系统审计保护级:与用户自主保护级相比,本级的计算机信息系统可信计算基实施了粒度更细的自主访问控制,它通过登录规程、审计安全性相关事件和隔 离资源,使用户对自己的行为负责。

第三级,安全标记保护级:本级的计算机信息系统可信计算基具有系统审计保护级所有功能。此外,还提供有关安全策略模型、数据标记以及主体对客体强制访问控制的非形式化描述;具有准确地标记输出信息的能力;消除通过测试发现的任何错误。

第四级,结构化保护级:本级的计算机信息系统可信计算基建立于一个明确定义的形式化安全策略模型之上,它要求将第三级系统中的自主和强制访问控制扩展到所有主体与客体。此外,还要考虑隐蔽通道。本级的计算机信息系统可信计算基必须结构化为关键保护元素和非关键保护元素。计算机信息系统可信计算基的接口也必须明确定义,使其设计与实现能经受更充分的测试和更完整的复审。加强了鉴别机制;支持系统管理员和操作员的职能;提供可信设施管理;增强了配置管理控制。系统具有相当的抗渗透能力。

第五级,访问验证保护级:本级的计算机信息系统可信计算基满足访问监控器需求。访问监控器仲裁主体对客体的全部访问。访问监控器本身是抗篡改的;必须足够小,能够分析和测试。为了满足访问监控器需求,计算机信息系统可信计算基在其构造时,排除那些对实施安全策略来说并非必要的代码;在设计和实现时,从系统工程角度将其复杂性降低到最小程度。支持安全管理员职能;扩充审计机制,当发生与安全相关的事件时发出信号;提供系统恢复机制。系统具有很高的抗渗透能力。

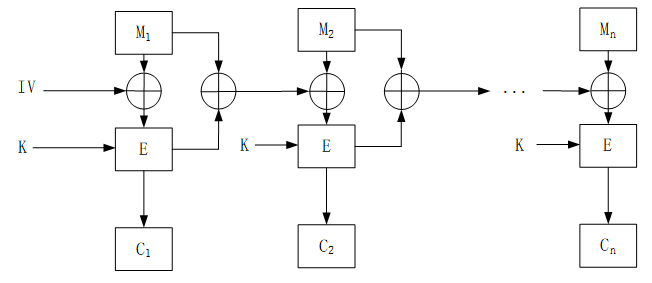

分组密码常用的工作模式包括:电码本模式(ECB模式)、密码反馈模式(CFB模式),密码分组链接模式(CBC模式),输出反馈模式(OFB模式)。下图描述的是(ECB模式)(图中Pi表示明文分组,Ci表示密文分组)

《中华人民共和国网络安全法》由中华人民共和国第十二届全国人民代表大会常务委员会第二十四次会议于2016年11月7日发布,自2017年6月1日起实施。

SHA1算法将任意长度的明文加密成固定长度为160位的消息摘要。

SHA-1算法对输入按512位进行分组,并以分组为单位进行处理。

DES算法中,64位密钥经过置换选择1、循环左移、置换选择2等变换,产生16个48位长的子密钥

ISO安全体系结构的相关知识。ISO安全体系结构的5种安全服务包括:鉴别服务、访问控制、数据完整性、数据保密性、抗抵赖性。数据包过滤也是一种网络安全技术,用于筛选通过计算机网络的数据包,一允许或拒绝其通过网络设备。数据包过滤器通常用户保护网络免受未经授权的访问和网络攻击

数字水印技术通过在数字化的多媒体数据中嵌入隐蔽的水印标志,可以有效实现对数字多媒体数据的版权保护等功能。数字水印必须满足的基本应用需求是安全性、隐蔽性、鲁棒性。

鲁棒性 指的是一个系统、组织或模型在遇到异常情况、意外输入、内部故障或外部干扰时,能够保持其基本功能正常、不崩溃、性能不急剧下降的能力。

简单来说,就是系统的 “健壮性” 或 “抗折腾能力”

最小化配置服务是操作系统中一项基本的安全机制,指在满足业务的前提下,尽量关闭不需要的服务和网络端口,以减少系统潜在的安全危害。Linux系统中,inetd.conf的文件属主为root可以实现网络服务最小化的操作。

答案选C。

A选项,inetd.conf的文件权限设置为600。

B选项,services的文件权限设置为644

D选项,应该是只开放与系统业务运行有关的网络通信端口。

希赛点拨:

实现UNIX/Linux网络服务的最小化,具体安全要求如下:

(1)inetd.conf的文件权限设为600;

(2)inetd.conf的文件属主为root;

(3)services的文件权限设置为644;

(4)services的文件属主为root;

(5)在inetd.conf中,注销不必要的服务,比如finger、echo、chargen、rsh、rlogin、tftp服务;

(6)只开放与系统业务运行有关的网络通信端口。

蜜罐技术是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击,从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。蜜罐可以使用ARP 协议实现一台计算机绑定多个IP地址。

ARP代理可以实现一台计算机绑定多个IP地址,是一种正常的网络配置技术。当网络中的两个设备处于不同的子网上时,它们无法直接进行通信,需要通过路由器或者交换机进行转发。由于ARP无法穿过路由器或交换机,ARP请求和响应将不能直接传递,此时可以部署ARP代理解决。

其工作机制如下:

(1)当一台设备需要与不在同一物理网络段上的设备进行通信时,它会发出一个ARP请求,询问目标IP地址对应的MAC地址。

(2)如果目标设备确实位于另一个网络段,并且网络中存在配置了代理ARP的路由器,则该路由器会截获这个ARP请求。

(3)路由器会以自己的MAC地址作为响应,欺骗请求者认为目标设备就在本地网络上,但实际上路由器会负责将数据包转发到正确的网络段。

ipsec–网络地址安全

IPSec VPN在公网上为两个私有网络提供安全通信通道,通过加密通道保证连接的安全,在两个公共网关间提供私密数据封包服务。IPSec 工作组制定了相关的IP安全系列规范:认证头(Authentication Header, 简称AH)、封装安全有效负荷(Encapsylatin Security Payload,简称ESP)以及密钥交换协议。IPSec VPN中,由IPAH协议提供数据源认证。

SKIP,互联网密钥交换协议。

IPESP,是一种安全协议,其用途在于保证IP包的保密性。

ISAKMP,互联网安全关联与密钥管理协议。

访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。按照访问控制的实现方式,访问控制可以分为自主访问控制、强制访问控制等。自主访问控制是指客体的所有者按照自己的安全策略授予系统中的其他用户对其的访问权。

自主访问控制的实现方法包括基于行的自主访问控制和基于列的自主访问控制两大类。

其中,基于行的自主访问控制包括能力表、前缀表、口令;

基于列的自主访问控制包括保护位、访问控制表

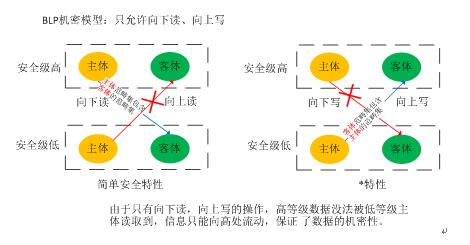

BiBa模型是一种强制访问控制模型,主要用于防止非授权修改系统信息,以保护系统的信息完整性。BiBa具有三个安全特性:简单安全特性、特性、调用特性。其中,简单安全特性即主体不能向下读;特性即主体不能向上写。

Diffie-Hellman密钥交换协议是一种共享秘密的方案,该协议的目的是实现在两个用户之间安全交换一个秘密密钥。该协议的安全性依赖于计算离散对数的难度。

Hash 算法是指产生哈希值或杂凑值的计算方法。MD5算法是被广泛应用的一种 Hash算法,该算法以512比特数据块为单位处理输入,产生128比特的哈希值。

SHA算法同样也以512 位数据块为单位来处理输入,产生160 位的哈希值,具有比MD5 更强的安全性。

国产密码算法是指由国家密码研究相关机构自主研发,具有相关知识产权的商用密码算法。目前的国产密码算法中,SM1是对称加密算法,SM2属于非对称密码算法,SM3属于散列算法,SM4属于分组密码算法,SM9属于基于标识的密码算法。

2019年5月13日,网络安全等级保护2.0正式发布,该标准于2019年12月1日正式实施。根据等级保护2.0的规定,云计算安全等级保护框架包括“一个中心,三重防护”,一个中心是指安全管理中心,三重防护包括:计算环境安全、区域边界安全和通信网络安全。其中安全管理中心负责针对整个系统提出安全管理方面的技术控制要求,通过技术手段实现集中管理。安全管理中心的管理内容包括系统管理、审计管理、安全管理和集中管控等。

信息安全基础

MAC:强制访问控制模型(BLP属于强制访问控制模型,BN模型又称Chinese Wall也属于强制访问控制模型)

DAC:自主访问控制模型(HRU模型属于自主访问控制模型)

RBAC: 基于角色的访问控制模型

防火墙(Firewall)

入侵检测(IDS)

秘密不低于等保三级

机密不低于等保四级

绝密不低于等保五级

计算机系统的安全级别分为四组七个等级

具体为

D、C、(C1、C2)、B(B1、B2、B3)和A(1)

安全级别从左到右逐步提高,各级间向下兼容

D-未授权访问,包括DOS、WINDOWS98

C1-选择保护级(用户权限分离)

C2-访问控制环境的权力(用户划分更细,例如审计和管理)包括UNIX、LINUX、WindowsNT

B1-标识安全保护(标记完整性,例如签名)

B2-结构保护级别(安全标识,每个用户或者信息都有对应的安全级别,低不能访问高)

B3-安全域保护级别(硬件来防止未授权,u盾)

A1-验证设置级(可证明安全,追踪来源与去向,以防中间人攻击,每个步骤都验证)

业务影响分析是在风险评估的基础行,分析各种信息安全时间发生时对业务功能可能产生的影响,进而确定应急响应的恢复目标

BLP模型两条基本的规则:

①简单安全特性规则:主体只能向下读,不能向上读。主体的保密级别不小于客体的保密级别

②*特性规则:主体只能向上写,不能向下写。客体的保密级别不小于主体的保密级别

- 主体:主动发出访问行为的实体。通常是用户,或者是代表用户运行的进程/程序。

- 客体:被访问的、包含信息的被动实体。通常是文件、数据库、内存块、网络端口等。

BiBa模型的

简单安全特性规则:主体不向下读

*特性规则:主体不能向上写

攻击树模型起源于故障树分析方法。用于分析针对目标对象的安全威胁。该模型使用AND-OR两类节点

CIA三元组指的是信息安全的三个核心目标:CIA三性,C代表机密性(Confidentiality)、I代表完整性(Integrity)、A代表可用性(Availability)

无形资产就是真看不到的

简单地说,网络风险就是网络威胁发生的概率和所造成影响的乘积

保护措施其目的是对网络管理对象进行风险控制

《中华人民共和国个人信息保护法》是一部重要的法律,自2021年11月1日起施行。其中第十条 任何组织、个人不得非法收集、使用、加工、传输他人个人信息,不得非法买卖、提供或者公开他人个人信息;不得从事危害国家安全、公共利益的个人信息处理活动。

网络信息安全领域“四大”顶级学术会议是S&P、CCS、NDSS、 USENIX Security。其中USENIX Security被中国计算机学会(CCF)归为“网络与信息安全”A类会议(共分为A、B、C三类,A类最佳)。除此之外,CCF推荐的“网络与信息安全”B类会议有 Annual Computer

Security Applications Conference、International Symposium on Recent Advance in Intrusion

Detection等

PDRR是 Protection、 Detection、 Recovery、 Respons英文单词的缩写。PDRR改进了传统的只有保护的单一安全防御思想,强调信息安全保障的四个重要环节。保护( Protection)的内容主要有加密机制、数据签名机制、访问控制机制、认证机制、信息隐藏、防火墙技术等。检测( Detection)的内容主要有入侵检测、系统脆弱性检测、数据完整性检测、攻击性检测等。恢复( Recovery)的内容主要有数据备份、数据修复、系统恢复等。响应( Response)的内容主要有应急策略、应急机制、应急手段、入侵过程分析及安全状态评估等。

P2DR模型包括四个主要部分:Policy(安全策略)、Protection(防护)、Detection(检测)和Response (响应)。

在人员安全的工作安全方面,应遵守多人负责原则、任期有限原则、职责分离原则

任期有限原则

等级保护制度是中国网络安全保障的特色和基石,一般等级保护建设的流程是:

定级、备案、建设整改、等级测评、运营维护

软件安全能力成熟度模型分成五级,各级别的主要过程如下:

·CMMI级——补丁修补;

·CMM2级——渗透测试、安全代码评审;

·CMM3级——漏洞评估、代码分析、安全编码标准;

·CMM4级——软件安全风险识别、SDLC实施不同安全检查点;

·CMM5级——改进软件安全风险覆盖率、评估安全差距。

五类安全服务包括**认证(鉴别)服务、访问控制服务、数据保密性服务、数据完整性服务和抗否认性服务**。

认证(鉴别)服务:在网络交互过程中,对收发双方的身份及数据来源进行验证。

访问控制服务:防止未授权用户非法访问资源,包括用户身份认证和用户权限确认。

数据保密性服务:防止数据在传输过程中被破解、泄露。

数据完整性服务:防止数据在传输过程中被篡改。

抗否认性服务:也称为抗抵赖服务或确认服务。防止发送方与接收方双方在执行各自操作后,否认各自所做的操作。

一般来说,大数据是指非传统的数据处理工具的数据集,具有海量的数据规模、快速的数据流转、多样的数据类型和价值密度低等特征。

攻击者利用数据输入或数据平台缺陷,构造恶意数据并将其注入数据处理系统中,干扰数据处理系统的正常运行或误导计算。另一方面,数据获取隐患也会导致人工智能的安全问题。

数据交易是指数据供方和需方之间以数据商品作为交易对象,进行的以货币交换数据商品,或者以数据商品交换数据商品的行为。数据交易促进商业合作,但也形成潜在的安全风险。

共识算法主要应用于区块链,验证交易的合法性和正确性这一部分,从而保持了各个节点的交易和区块数据的一致性。

文件加密属于数字加密,它泄露了还是代表可以解开的,参考本地化的加密文件

等保2.0标准分数为70分以上;

RSA是非对称加密算法适合少量数据加密,SHA-1和MD5是摘要算法,RC5是对称加密算法,适合大量数据加密。

rule 5 deny 123.1.1.0 0.0.6.0

ACL掩码中0检测,1不检测

0.0.6.0第三位转为二进制是00000110,123.1.1.0的第三位1转换为二进制是00000001,与掩码比较,也就是前5位和最后1位必须检测,第6、7位不检测可以是任意,将选项转换后。

数据库存储加密技术包括:基于文件的、基于记录的、基于字段的。

sql注入是从应用层进行攻击的

调用函数返回地址在堆栈的最后一层

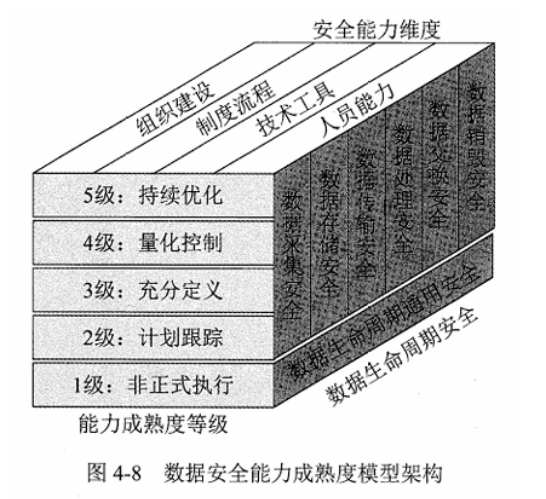

《信息安全技术 数据安全能力成熟度模型》,第3级是充分定义

基于状态的防火墙收到数据包时,先检查数据包的有效性,若无效,则丢弃数据包,然后再查找会话表,若找到才转发,否则丢弃数据包。

当监测到网络攻击流量时,如大规模 DDoS 攻击,流量牵引技术将目标系统的流量动态转发到流量清洗中心来进行清洗。其中,流量牵引方法主要有 BGP、DNS。流量清洗即拒绝对指向目标系统的恶意流量进行路由转发,从而使得恶意流量无法影响到目标系统。

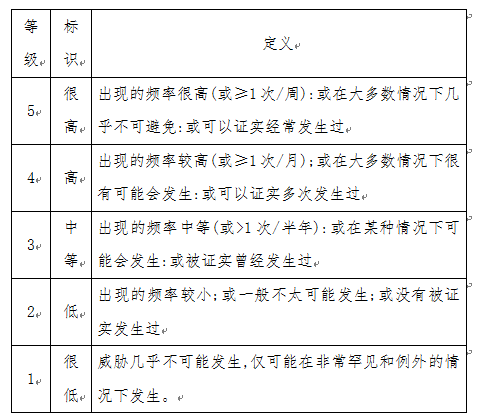

安全事件可能性=根号(威胁发生频率*脆弱性)=根号(3*3)=3

安全事件的损失=根号(资产价值*脆弱性)=根号(4*3)=2倍根号3

安全事件风险值=安全事件可能性*安全事件的损失=6倍根号3

RSA算法中,公钥为(e,n)=(13,35),则私钥d=()

$$

n=35,可知p=5,q=7;则

de≡1mod((p-1)(q-1)),d=13

$$

$$

13⋅d≡1(mod24)

意思是:寻找一个整数

d,使得

13×d 除以

24 的余数为

1。

$$

$$

13d≡1(mod24)

等价于存在整数

k,使得:

13d=24k+1或者:13d−24k=1

$$

SHA-2,名称来自于安全散列算法2(英语:Secure Hash Algorithm 2)的缩写,一种密码散列函数算法标准,由美国国家安全局研发,属于SHA算法之一,是SHA-1的后继者。其下又可再分为六个不同的算法标准,包括了:SHA-224、SHA-256、SHA-384、SHA-512、SHA-512/224、SHA-512/256。后面的数字即是摘要的长度

1 | IPsec, (71) for Internet Protocol Security, is a security standard framework defined by the Internet Engineering Task Force (IETF). IPsec VPN is a VPN technology that (72) the IPsec protocol to achieve remote access, providing end-to-end encryption and authentication services for public and private networks. It specifies a series of protocol standards and is a relatively complete and (73) VPN technology. As a mature technology, VPN is widely used for networking and interconnection between organizational headquarters and branches. By leveraging an organization's existing internet exit, it virtualizes a "(74)" to connect the organization's branches with the headquarters, forming a large local area network. IPsec is not a specific protocol but a set of open protocol families that specify a series of protocol standards, including the Authentication Header (AH) protocol, (75) Security Payload (ESP) protocol, Internet Key Exchange (IKE) protocol, and several algorithms for network authentication and encryption. |

1 | IPsec协议:IPsec全称为Internet Protocol Security,是由 Internet Engineering Task Force(IETF)定义的安全标准框架。IPsec VPN是采用IPsec协议来实现远程接入的一种VPN技术,用以提供公用和专用网络的端对端加密和验证服务。它规定了一系列的协议标准,是一套比较完整成体系的 VPN 技术。VPN 作为一项成熟的技术,广泛应用于组织总部和分支机构之间的组网互联,利用组织已有的互联网出口,虚拟出一条 “专线”,将组织的分支机构和总部连接起来,组成一个大的局域网。它不是具体指某个协议,而是一组开放的协议族,规定了一系列的协议标准,包括认证头协议(AH)、封装安全负载协议(ESP)、密钥管理协议(IKE)和用于网络认证及加密的一些算法等 |

PGP应用了多种密码技术

其中密钥管理算法选用RSA、数据加密算法选用IDEA、完整性检测和数字签名采用了MD5和RSA以及随机数生成器

安全法规和标准

计算机犯罪是指利用信息科学技术且以计算机为犯罪对象的犯罪行为。具体可以从犯罪工具角度、犯罪关系角度、资产对象角度、信息对象角度等方面定义。

首先是

犯罪工具则是利用计算机犯罪,即将计算机作为犯罪工具。以构成犯罪行为和结果的空间为标准,可分为预备性犯罪和实行性犯罪。对于前者,犯罪的后果必须通过现实空间而不是虚拟空间实现。

从犯罪关系角度,计算机犯罪是指与计算机相关的危害社会并应当处以刑罚的行为。

从资产对象角度,计算机犯罪是指以计算机资产作为犯罪对象的行为。例如公安部计算机管理监察司认为计算机犯罪是”以计算机为工具或以计算机资产作为对象实施的犯罪行为”。

从信息对象角度,计算机犯罪是以计算机和网络系统内的信息作为对象进行的犯罪,即计算机犯罪的本质特征是信息犯罪。

《中华人民共和国网络安全法》第二十五条 网络运营者应当制定网络安全事件应急预案,及时处置系统漏洞、计算机病毒、网络攻击、网络侵入等安全风险;在发生危害网络安全的事件时,立即启动应急预案,采取相应的补救措施,并按照规定向有关主管部门报告。

业务连续性管理(business continuity management,BCM)找出组织有潜在影响的威胁及其对组织业务运行的影响,通过有效的应对措施来保护组织的利益、信誉、品牌和创造价值的活动,并为组织提供建设恢复能力框架的整体管理过程。

确定BCM战略具体包括事件的应急处理计划、连续性计划和灾难恢复计划等内容。

涉密人员的脱密期应根据其接触、知悉国家秘密的密级、数量、时间等情况确定。一般情况下,核心涉密人员为3年至5年,重要涉密人员为2年至3年,一般涉密人员为1年至2年。

即便是破坏了其他人的网络设备,没有破坏商用设备之类的,都不算威胁社会经济,虽然也是犯法,但不是这条法

访问验证保护级的计算机信息系统可信计算机满足访问监控器需求。访问监控器仲裁主体对客体的全部访问。访问监控器本身是抗篡改的;必须足够小,能够分析和测试。

注意,这里的 “可信 计算基” 是专有名词

《中华人民共和国网络安全法》第五十六条 省级以上人民政府有关部门在履行网络安全监督管理职责中,发现网络存在较大安全风险或者发生安全事件的,可以按照规定的权限和程序对该网络的运营者的法定代表人或者主要负责人进行约谈。网络运营者应当按照要求采取措施,进行整改,消除隐患。

《一般数据保护条例》是欧盟法规的重要组成部分,主要内容是关于欧盟境内的公民数据应该如何被公司所使用,引入严格的新规则,以获得人们对数据进行处理的同意。它由欧洲议会在2016年4月所批准,并且将在2018年5月正式实施。

威胁是一种对信息系统构成潜在破坏的可能性因素。

《中华人民共和国网络安全法》第八条 国家网信部门负责统筹协调网络安全工作和相关监督管理工作。国务院电信主管部门、公安部门和其他有关机关依照本法和有关法律、行政法规的规定,在各自职责范围内负责网络安全保护和监督管理工作。县级以上地方人民政府有关部门的网络安全保护和监督管理职责,按照国家有关规定确定。

计算机系统外部设备在工作时能够通过地线、电源线、信号线、寄生电磁信号或谐波将有用信息辐射出去的过程,叫计算机的电磁泄漏。

《中华人民共和国密码法》于2020年1月1日生效。

《数据中心设计规范》(gb50174-2017)中,数据中心的耐火等级不应低于二级。

《互联网数据中心工程技术规范》(GB51195-2016)重要条款有:

3.3.2 IDC机房可划分为R1、R2、R3三个级别,各级IDC机房应符合下列规定:

1 R1级IDC机房的机房基础设施和网络系统的主要部分应具备一定的冗余能力,机房基础设施和网络系统可支撑的IDC业务的可用性不应小于99.5%。

2 R2级IDC机房的机房基础设施和网络系统应具备冗余能力,机房基础设施和网络系统可支撑的IDC业务的可用性不应小于99.9%。

3 R3级IDC机房的机房基础设施和网络系统应具备容错能力,机房基础设施和网络系统可支撑的IDC业务的可用性不应小于99.99%。

信息安全技术信息系统灾难恢复规范(GB/T 20988-2007)》中:

第3级要求每天多次利用通信网络将关键数据定时批量传送至备用场地,并在灾难备份中心配置专职的运行管理人员;对于运行维护来说,要求制定电子传输数据备份系统运行管理制度。

第4级须配置灾难恢复所需的全部数据处理设备和通信线路及网络设备,并处于就绪状态;备用场地也提出了支持7×24小时运作的更高的要求,同时对技术支持和运维管理的要求也有相应的提高。

全面(严格):A

主要(较完善):B

基本(大概):C

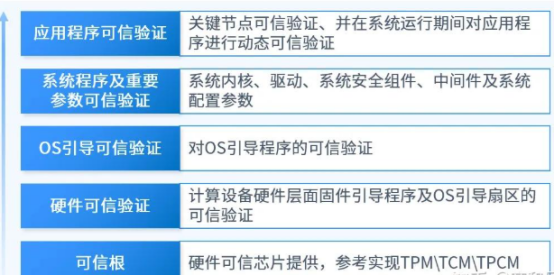

网络安全等级保护2.0的主要变化包括:一是扩大了对象范围,将云计算、移动互联、物联网、工业控制系统等列入标准范围,构成了“网络安全通用要求+新型应用的网络安全扩展要求”的要求内容。二是提出了在“安全通信网络”“安全区域边界”“安全计算环境”和“安全管理中心”支持下的三重防护体系架构。三是等级保护2.0新标准强化了可信计算技术使用的要求,各级增加了“可信验证”控制点。其中,一级要求设备的系统引导程序、系统程序等进行可信验证;二级增加重要配置参数和应用程序进行可信验证,并将验证结果形成审计记录送至安全管理中心;三级增加应用程序的关键执行环节进行动态可信验证;四级增加应用程序的所有执行环节进行动态可信验证。

数据分级分为三个等级,分别是核心数据、重要数据和一般数据。这一划分依据的是国家标准GB/T 43697-2024《数据安全技术 数据分类分级规则》,该标准于2024年10月1日正式实施,旨在规范数据安全管理,明确不同级别数据的保护要求。

网络生存模型的3R策略是:抵抗(Resisitance)、识别(Recognition)、恢复(Recovery)。

密码学

密码学基本概念

DES分组长度为64比特,使用56比特密钥对64比特的明文串进行16轮加密,得到64比特的密文串。

DES的子密钥的长度是48位。这里要注意题目问的是子密钥,而不是密钥。

将56位密钥分成两半,然后通过左循环移一位或者两位的方式选取子密钥,最终选取到56位中的选取出48位子密钥。这个过程叫做压缩置换。

近代密码学认为,一个密码仅当它能经得起已知明文攻击时才是可取的。

3.BLP特性(隐私防护)

BLP特性

简单安全规则:当主体的安全级可以支配客体的安全级,且主体对客体有自主型读权限,主体可以读客体。

*特性:当客体的安全级别可以支配主体的安全级,且主体对客体有自主型写权限时,主体可以写入客体。

BiBa模型的简单安全特性规则:当且仅当客体的完整性级别支配主体的完整性级别时,主体才具有对客体读的权限,即(主体不能向下读)

BiBa模型的*特性规则:当且仅当主体的完整性级别支配客体的完整性级别时,主体才具有对客体写权限,即(主体不能向上写)。

IDEA( International Data Encryption Algorithm)是国际数据加密算法的简记,是一个分组加密处理算法,其明文和密文分组都是64比特,密钥长度为128比特。

Diffie-Hellman密钥交换协议的安全性基于求解离散对数的困难性,即对于C^d=M mod P,在已知C和P的前提下,由d求M很容易,但是由M反过来求d则比较困难。

RSA算法的安全性基于大整数因子分解的困难性。

国产密码算法是指由国家密码研究相关机构自主研发,具有相关知识产权的商用密码算法。目前的国产密码算法中,SM2属于非对称密码算法(椭圆曲线公钥密码算法),SM3属于散列算法(杂凑算法),SM4属于分组密码算法,SM9属于基于标识的密码算法。

sm3输出长度为256比特的摘要信息

误用入侵检测能直接检测不利的或者不可接受的行为,而异常入侵检测是检查出与正常行为相违背的行为

P2DR模型的四个主要部分:

Policy(安全策略)\Protextion(防护)\Detection(检测)\Response(响应)

密码技术

1.置换密码的规则是:明文的字母不变,位置打乱

逆置换:

7562314 1在第6个 则:6457231

PGP应用了多种密码技术

其中密钥管理算法选用RSA、数据加密算法选用IDEA、完整性检测和数字签名采用了MD5和RSA以及随机数生成器

( International Data Encryption Algorithm)是国际数据加密算法的简记,是一个分组加密处理算法,其明文和密文分组都是64比特,密钥长度为128比特。

ddos主要破坏可用性

网络清洗的技术:

①流量检测

②流量牵引与清洗

③流量回注

S盒的每行都是1-15的随机排列,所以只需要查找每行缺少的数值

12345用S盒加密(16进制表示),64/8=8

$$

1 字节(byte)=8 比特(bit)

$$

DES支持64比特的明文块加密,密钥长度是56比特

而字符串12345只有5字节,所以尾部填充\x00

12345对应的ASCII表为

\x31\x32\x33\x34\x35

填充后为

\x31\x32\x33\x34\x35\x00\x00\x00

弱密钥不受任何循环唯一的影响,加入用多个\x00作为密钥加密,则iv没用了,典型就是全0或者全1组成的密钥,会造成弱密钥问题

分组密码

1.错误传播无界:Mi或者Ci发生一位错误时,以后密文全部错误

2.S盒变换是一种压缩替换,通过S盒将48位输入变为32位输出。共有8个S盒,每个S盒有6个输入,4个输出,是非线性压缩变化

AES算法必须满足的条件:

| 项目 | 要求 |

|---|---|

| 分组长度 | 固定为 128 bit |

| 密钥长度 | 支持 128 / 192 / 256 bit |

| 算法状态 | 完全公开、无密级 |

| 授权方式 | 无版权、无专利、免费使用 |

| 设计目的 | 高安全性、高性能、易实现、跨平台 |

PKI体系(公钥分发方法)

PKI提供了一种系统化的、可扩展的、统一的、容易控制的公钥分发方法。基于PKI的主要安全服务有身份认证、完整性保护、数字签名、会话加密管理、密钥恢复。一般来说,PKI涉及多个实体之间的协商和操作,主要实体包括CA、RA、终端实体( End Entity)、客户端、目录服务器。

·CA( Certification Authority):证书授权机构,主要进行证书的颁发、废止和更新认证机构负责签发、管理和撤销一组终端用户的证书

·RA( Registration Authority):证书登记权威机构,将公钥和对应的证书持有者的身份及其他属性联系起来,进行注册和担保:RA可以充当CA和它的终端用户之间的中间实体,辅助CA完成其他绝大部分的证书处理功能

·目录服务器:CA通常使用一个目录服务器,提供证书管理和分发的服务。

·终端实体( End Entity):指需要认证的对象,例如服务器、打印机、E-mai地址、用户等。

·客户端( Client):指需要基于PKI安全服务的使用者,包括用户、服务进程等。

只要一方给对方的公钥或者双方给互相的公钥颁发证书时,两者之间就建立了信任关系

Hash函数

SHA-1对输入按512位进行分组,输出为160位的报文摘要,hash具有单向性

MD5算法由MD2,MD3,MD4,消息分组长度为512比特,生成128比特的摘要

windows操作系统自带的文件加密工具是RFS,为NTFS格式的磁盘文件加密

公钥密码体制

普遍认为,160位长的椭圆曲线密码的安全性相当于1024位的RSA密码

RSA算法是基于大整数因子分解的困难性而提出的。

1 | 密文C=m^e mod n |

S/MIME安全/多用途互联网邮箱扩展协议,用于提供数据保护、完整性保护、认证和鉴别服务

SMTP、POP3、IMAP都是基于ASCII文本格式的应用层协议,会话过程使用明文

数字签名

1.数字证书也称为公钥证书

2.RADIUS基于UDP协议,认证端口是1812,计费端口为1813,传输过程中的密码本身加密

认证

1.Kerberos仅仅依赖于对称加密体制

Kerberos系统涉及四个基本实体:

(1)Kerberos客户机,用户用来访问服务器设备

(2)AS(认证服务器),识别用户身份并提供TGS会话密钥;

(3)TGS(票据发放服务器),为申请服务的用户授予票据(Ticket);

(4)应用服务器,为用户提供服务的设备或系统。

其中,通常将AS和TGS统称为KDC。票据(Ticket)是用于安全的传递用户身份所需要的信息的集合,主要包括客户方Principal、目的服务方Principal、客户方IP地址、时间戳(分发该Ticket的时间)、Ticket的生存期,以及会话密钥等内容。

3.Windows 2000系统的操作权限分成多种类型,如关闭系统、备份文件、管理系统、安全日志,然后把权限授予不同的组(类似角色)

计算机网络基础

1.Libpcap是网络数据包捕获软件

2.NMAP是扫描工具

网络安全

入侵检测系统(IDS)的体系结构大概可以分为基于主机型、基于网络型和基于主体型/分布式三种

入侵检测系统可以分为,基于主机分析和基于网络数据分析;

Botnet(僵尸网络),结合DDOS攻击力大大提升

计算机病毒的生命周期一般包括潜伏阶段(休眠)、传播阶段、触发阶段、发作阶段四个阶段。

TCP Xmas树扫描。该方法向目标端口发送FIN、URG和PUSH分组。按照RFC793的规定,目标系统应该给所有关闭着的端口发送回一个RST分组。

TCP FIN扫描是向目标端口发送一个FIN分组。按照 RFC 793的规定,目标端口应该给所有关闭着的端口发回一个RST分组,而打开着的端口则往往忽略这些请求。此方法利用了TCP/IP实现上的一个漏洞来完成扫描,通常只在基于UNIX的TCP/IP协议栈上才有效。

IPSecVPN各类性能要求的前提是,以太帧分别为64、1428字节(IPv6为1408字节)。加解密吞吐率:VPN产品不丢包的前提下,内网口所能达到的双向最大流量。

COPS:扫描UNIX系统漏洞及配置问题

Tiger:shell脚本程序,检查UNIX系统配置

MBSA:提供基于Windows的安全基准分析

Nmap:端口扫描工具

Executor用80端口传递控制信息和数据;

Blade Runner、Doly Trojan、Fore、FTP Trojan、 Larva、Ebex,WinCrash等木马复用21端口;

Shtrilitz Stealth、Terminator、WinPC、WinSpy等木马复用25端口;

隐蔽通道技术能有效隐藏通信内容和通信状态,目前常见的能提供隐蔽通道方式进行通信的后门有BO2K、Code Red II、Nimida和Covert TCP等。

攻击工具包括:

·用户命令:攻击者在命令行状态下或者以图形用户接口方式输入攻击命令;

·脚本或程序:利用脚本和程序挖掘弱点;

·自治主体:攻击者初始化一个程序或者程序片断,独立执行漏洞挖掘;

·电磁泄漏:通过电子信号分析方法,实施电磁泄漏攻击。

隐藏技术有:

·连接隐藏,如冒充其他用户、修改LOGNAME环境变量、修改utmp日志文件、使用IP SPOOF技术等。

·进程隐藏,如使用重定向技术减少ps给出的信息量、用特洛伊木马代替ps程序等。

·文件隐蔽,如利用字符串相似麻痹系统管理员,或修改文件属性使得普通显示方法无法看到;利用操作系统可加载模块特性,隐瞒攻击时所产生的信息。

同步包风暴(SYN Flood)攻击者假造源网址发送多个同步数据包(Syn Packet)给服务器,服务器因无法收到确认数据包(Ack Packet ),使TCP/IP协议的三次握手无法顺利完成,因而无法建立连接。其原理是发送大量半连接状态的服务请求,使服务主机无法处理正常的连接请求,因而影响正常运作。

泪滴攻击暴露出IP数据包分解与重组的弱点。当IP数据包在网络中传输时,会被分解成许多不同的片传送,并借由偏移量字段作为重组的依据。泪滴攻击通过加入过多或不必要的偏移量字段,使计算机系统重组错乱,产生不可预期的后果。

隐秘通道:信息泄露的隐秘表达方式,顶安全主体对高安全主体能间接读取

PDRR模型中PDRR是Protection, Detection, Recovery, Response英文单词的缩写。PDRR改进了传统的只有保护的单一安全防御思想,强调信息安全保障的四个重要环节。保护(Protection)的内容主要有加密机制、数据签名机制、访问控制机制、认证机制、信息隐藏、防火墙技术等。检测(Detection的内容主要有入侵检测、系统脆弱性检测、数据完整性检测、攻击性检测等。恢复(Recovery)的内容主要有数据备份、数据修复、系统恢复等。响应(Response)的内容主要有应急策略、应急机制、应急手段、入侵过程分析及安全状态评估等。

网络生存性是指在网络信息系统遭受入侵的情形下,网络信息系统仍然能够持续提供必要服务的能力。目前,国际上的网络信息生存模型遵循“3R”的建立方法。首先将系统划分成不可攻破的安全核和可恢复部分。然后对一定的攻击模式,给出相应的3R策略,即抵抗(Resistance)、识别(Recognition)和恢复(Recovery)

鉴别实体根据验证对象所提供的认证依据,给出身份的真实性或属性判断。

访问者又称为主体可以是用户、进程、应用程序等;资源对象又称为客体,即被访问的对象,可以是文件、应用服务、数据等。

基于角色的访问控制(RBA)就是指根据完成某些职责任务所需要的访问权限来进行授权和管理。RBAC由**用户(U)、角色(R)、会话(s)和权限(P)**四个基本要素组成。

网络安全风险评估准备的首要工作是确定评估对象和范围。

《信息安全技术信息系统灾难恢复规范(GB/T 20988-2007) 》,该规范定义了六个灾难恢复等级和技术要求。

1 | 第1级--基本支持。本级要求至少每周做一次完全数据备份,并且备份介质场外存放;同时还需要有符合介质存放的场地;企业要制定介质存取、验证和转储的管理制度,并按介质特性对备份数据进行定期的有效性验证;企业需要制订经过完整测试和演练的灾难恢复预案。 |

物理环境安全是指包括环境、设备和记录介质在内的所有支持网络系统运行的硬件的总体安全,是网络系统安全、可靠、不间断运行的基本保证。物理安全需求主要包括环境安全、设备安全、存储介质安全。

SSL协议提供三种安全通信服务。

(1)保密性通信。握手协议产生秘密密钥(secret key)后才开始加、解密数据。数据的加、解密使用对称式密码算法,例如DES、AES等。

(2)点对点之间的身份认证。采用非对称式密码算法,例如RSA、DSS等。

(3)可靠性通信。信息传送时包含信息完整性检查,使用有密钥保护的消息认证(Message Authentication Code,简称MAC),MAC的计算采用安全杂凑函数,例如SHA、MD5。

常见的误用检测方法:基于条件概率的误用检测方法、基于状态迁移的误用检测方法、基于键盘监控的误用检测方法、基于规则的误用检测方法。

常见的异常检测方法:基于统计的异常检测方法、基于模式预测的异常检测方法、基于文本分类的异常检测方法、基于贝叶斯推理的异常检测方法。

在华为设备中,基本访问控制列表(ACL)主要依据源 IP 地址来对数据包进行过滤,其编号范围是 2000 - 2999 。而高级 ACL 能够基于源 IP 地址、目的 IP 地址、源端口、目的端口等更多条件进行过滤,编号范围是 3000 - 3999

电子密码本(ECB)模式是分组密码的一种最基本操作模式。

ECB 模式对每个明文数据块使用相同的密钥进行加密或解密,而非不同密钥。

ECB 模式中,每个密文块独立加密/解密,错误仅局限于当前块。若某一密文块出错,仅会导致对应的明文块错误,不会扩散到其他块。

系统安全

RAID5如果是由容量不同的盘组成,则以最小盘容量计算总容量。

(1)3块160的银盘做RAID5,总容量=(3-1)×160=320G.

(2)2块160G和1块80G的盘做RAID5,总容量=(3-1)×80G=160G

软件安全能力成熟度模型分成五级,各级别的主要过程如下:

·CMM1级—补丁修补;

·CMM2级—渗透测试、安全代码评审;

·CMM3级—漏洞评估、代码分析、安全编码标准;

·CMM4级—软件安全风险识别、SDLC实施不同安全检查点;

·CMM5级—改进软件安全风险覆盖率、评估安全差距。

1-英语阅读理解

其一阅读理解:

1 | The modern study of symmetric-key ciphers relates mainly to the study of block ciphers and stream ciphers and to their applications. A block cipher is, in a sense, a modern embodiment of Alberti's polyalphabetic cipher: block ciphers take as input a block of ( )and a key, and output a block of ciphertext of the same size. Since messages are almost always longer than a single block, some method of knitting together successive blocks is required. Several have been developed, some with better security in one aspect or another than others. They are the mode of operations and must be carefully considered when using a block cipher in a cryptosystem. |

解析:

问题1:A block cipher takes as input a block of ( ) and a key, and output a block of ciphertext of the same size.

块密码输入一个块和密钥,输出一个相同大小的密文块。这里输入应该是明文,因为块密码加密明文生成密文。所以,选项A. plaintext 是正确的。

问题2:The Data Encryption Standard (DES) and the Advanced Encryption Standard (AES) are( )designs which have been designated cryptography standards by the US government.

DES和AES是块密码标准,所以它们应该是块密码设计。选项D. Block cipher 是正确的。其他选项如流密码、哈希函数、消息认证码都不符合,因为DES和AES是块密码。

问题3:Stream ciphers create an arbitrarily long stream of key material, which is combined () the plaintext bit-by-bit or character-by-character.

流密码生成一个任意长的密钥流,这个密钥流与明文按位或按字符组合。组合通常用“with”表示,所以选项C. with 是正确的。例如,在流密码中,密钥流与明文进行异或操作。

问题4:In a stream cipher, the output( )is created based on an internal state which changes as the cipher operates.

在流密码中,输出是基于内部状态生成的。输出应该是密钥流,因为流密码输出密钥流与明文组合。选项B. stream 是正确的。输出是密钥流,而不是哈希、密文或明文。

问题5:For good cryptographic hash functions, ( ) (two plaintexts which produce the same hash) are extremely difficult to find.

对于好的哈希函数,两个产生相同哈希的明文是极其难以找到的。这指的是碰撞,即两个不同的输入产生相同的哈希值。所以选项A. collisions 是正确的。其他选项如image、preimage、solution不直接指碰撞。

问题1解析

块密码(block cipher)的输入是一个块和密钥,输出是一个相同大小的密文块。这里输入的内容应该是明文(plaintext),因为块密码的作用是加密明文生成密文。因此,正确答案是A. plaintext。

问题2解析

数据加密标准(DES)和高级加密标准(AES)都是块密码(block cipher)设计,并被美国政府指定为密码学标准。DES虽然已被撤回,但三重DES仍在广泛使用。其他选项如流密码(stream cipher)、哈希函数(hash function)或消息认证码(Message authentication code)都不符合DES和AES的本质。因此,正确答案是D. Block cipher。

问题3解析

流密码(stream cipher)生成一个任意长的密钥流,该密钥流与明文(plaintext)按位或按字符进行组合。组合通常使用介词“with”表示,例如在异或操作中。因此,正确答案是C. with。

问题4解析

在流密码中,输出是基于一个内部状态生成的,该状态随着密码操作而改变。输出的是密钥流(stream),用于与明文组合生成密文。其他选项如哈希(hash)、密文(ciphertext)或明文(plaintext)都不正确。因此,正确答案是B. stream。

问题5解析

对于好的密码哈希函数,碰撞(collisions)是指两个不同的明文产生相同的哈希值,且难以找到。这是哈希函数安全性的重要指标。其他选项如image(映像)、preimage(原像)或solution(解)不直接指代碰撞。因此,正确答案是A. collisions。

2-基础解析

1>套接字和sock5

第一部分:套接字是什么?

套接字,也叫插座,是网络通信的基石和编程接口。

一个简单的比喻:电话系统

- IP 地址:就像是你家的街道地址。它告诉别人你的电脑在网络上的位置。

- 端口号:就像是你家的具体房间号(比如201房、305房)。一个地址可以有多个房间,每个房间提供不同的服务。

- 套接字:就像是你的一部电话机。你把这部电话机放在某个房间(绑定到一个IP地址和端口),然后就可以用这部电话来接听或拨打电话了。

技术性定义

套接字是操作系统提供的一组编程接口。它是由伯克利大学在Unix系统中创建的,所以也常被称为“伯克利套接字”。应用程序(比如你的浏览器、微信)通过调用这套接口,就可以进行网络通信。

套接字的核心作用:

它封装了底层复杂的网络协议(如TCP/IP),为程序员提供了一套简单、统一的API,用来:

- 建立连接(如TCP的三次握手)。

- 发送和接收数据。

- 关闭连接。

一个套接字由以下要素唯一确定:

- 协议(TCP 或 UDP)

- 本地IP地址

- 本地端口号

- 远程IP地址(对端)

- 远程端口号(对端)

总结:套接字不是协议,而是用来使用各种网络协议(如TCP、UDP等)进行通信的“工具”或“接口”。 几乎所有网络软件,从你的浏览器到服务器,底层都在使用套接字。

第二部分:SOCKS5是什么?

SOCKS5 是一种网络代理协议。它工作在比套接字更高的层级。

继续用比喻来解释:

- 直接通信(使用套接字):你想和朋友说话,直接拿起电话打给他。

- 通过代理通信(使用SOCKS5):你和你朋友之间隔着一堵墙(比如公司防火墙),你不能直接打给他。于是你先打电话给一个秘书(SOCKS5代理服务器),然后告诉秘书:“请帮我接通我朋友的电话”。秘书再替你去联系你的朋友,并在你们之间转发所有的对话内容。

技术性定义

SOCKS5 是 SOCKS 协议的第五个版本,它是一个旨在通过网络防火墙帮助客户端与服务器进行通信的协议。

SOCKS5的核心作用:

- 代理和转发:客户端把所有网络请求都发送给SOCKS5代理服务器,由代理服务器代为转发给真正的目标服务器。

- 绕过限制:可以帮助客户端绕过网络访问限制(如公司防火墙、地区封锁等)。

- 身份验证:支持用户名/密码验证,确保只有授权用户才能使用代理。

- 支持多种协议:它不仅能为HTTP网页代理,还能为任何基于TCP或UDP的流量代理,比如FTP、BT下载、在线游戏等。这是它比HTTP代理更强大的地方。

核心区别与联系

| 特性 | 套接字 | SOCKS5 |

|---|---|---|

| 本质 | 编程接口/通信端点 | 网络协议 |

| 层级 | 操作系统层/传输层 | 应用层(在套接字之上运行) |

| 作用 | 提供基础的网络通信能力 | 提供代理转发的高级功能 |

| 关系 | 工具 | 服务 |

| 类比 | 电话机和电话线 | 秘书转接服务 |

它们是如何协同工作的?

当你配置浏览器使用一个SOCKS5代理时,其内部工作流程是这样的:

- 你的浏览器使用套接字,连接到SOCKS5代理服务器的IP和端口。

- 通过这个套接字连接,浏览器向代理服务器发送指令:“我想连接

www.google.com:443”。 - SOCKS5代理服务器使用它自己的套接字,去连接

www.google.com:443。 - 连接建立后,代理服务器就在你的浏览器和Google服务器之间,通过两端的套接字来回转发数据。

简单来说:SOCKS5代理服务本身,就是通过套接字这个基础工具来实现的。

总结

- 套接字:是基础。没有套接字,你的电脑就无法进行任何形式的网络通信。它是“怎么通信”的问题。

- SOCKS5:是应用。它在套接字通信的基础上,增加了一层“代理”功能,解决“如何通过中介去通信”的问题。我们常说的“科学上网”工具,很多就使用了SOCKS5协议。

所以,套接字不是SOCKS5,相反,SOCKS5是构建在套接字能力之上的一个具体应用协议。

2>OSI七层模型和TCP/IP五层模型

核心区别一览

| 特性 | OSI 七层模型 (理论模型) | TCP/IP 五层模型 (实践标准) |

|---|---|---|

| 层数 | 7层 | 5层 |

| 名称 | 应用层、表示层、会话层、传输层、网络层、数据链路层、物理层 | 应用层、传输层、网络层、数据链路层、物理层 |

| 本质 | 理论框架、国际标准。用于理解和设计网络体系结构。 | 事实上的工业标准。源于TCP/IP协议栈,是互联网的基石。 |

| 设计初衷 | 为全球网络提供一个通用的标准,实现不同厂商设备的完美互联。 | 解决实际通信问题,推动互联网的发展和普及。 |

| 相互关系 | 概念指导 | 具体实现 |

在实际应用中,物理层和数据链路层通常被一起实现,但概念上可以分开理解,例如以太网包括物理层和数据链路层,不是一个单一层的技术

详细分解

1. OSI 七层模型 (Open Systems Interconnection)

这是一个由国际标准化组织(ISO)提出的理论模型,其核心思想是“分层”,每一层都为其上一层提供服务,并且只关心与对等层的逻辑通信。

各层功能简介:

- 第7层:应用层 - 为应用程序提供网络服务接口(如HTTP、FTP、SMTP)。

- 第6层:表示层 - 负责数据格式转换,如加密解密、压缩解压缩、编码转换(确保一个系统应用层发出的信息另一个系统的应用层能够读懂)。

- 第5层:会话层 - 负责建立、管理和终止会话(Session)或对话。

- 第4层:传输层 - 提供端到端的可靠或不可靠传输(如TCP、UDP),负责流量控制和差错校验。

- 第3层:网络层 - 负责逻辑寻址和路由选择,将数据包从源主机跨网络送到目标主机(如IP协议)。

- 第2层:数据链路层 - 负责在同一局域网内的节点到节点数据传输,提供物理寻址(MAC地址)和差错控制。

- 第1层:物理层 - 规定物理设备标准,负责在物理媒介上传输原始比特流(电平、光信号等)。

2. TCP/IP 五层模型

这是在OSI模型基础上,结合了互联网实际使用的TCP/IP协议族而简化的模型,它才是当今互联网真正运行的基础。

各层功能及与OSI对比:

- 应用层 - 对应OSI的应用层、表示层、会话层。所有应用程序的通信细节都在这一层实现。例如,TLS/SSL加密(表示层功能)和HTTP Cookie(会话层功能)都被视为应用程序自己处理的事情。

- 传输层 - 与OSI传输层功能完全一致(TCP, UDP)。

- 网络层 - 与OSI网络层功能完全一致(IP, ICMP, ARP)。

- 数据链路层 - 与OSI数据链路层功能基本一致。

- 物理层 - 与OSI物理层功能完全一致。

核心区别: TCP/IP五层模型将OSI模型中应用层、表示层、会话层的功能全部合并到了应用层。

为什么会有这两种模型?它们的意义是什么?

OSI 七层模型的意义

- 教学与理解的黄金标准:OSI模型结构清晰,分层严谨,是学习和理解网络概念的最佳工具。当谈论“这个功能属于哪一层”时,我们几乎总是在使用OSI的术语。

- 标准化与理论指导:它为网络协议的开发提供了一个通用的框架和蓝图,促进了网络技术的标准化。在设计新协议或分析网络问题时,OSI模型提供了一个优秀的参考框架。

- 为什么没有普及实现:OSI模型过于复杂和理想化(“学院派”),协议实现笨重,商业化进程缓慢,最终被更简单、更实用的TCP/IP协议栈所超越。

TCP/IP 五层模型的意义

- 互联网的实际基石:它是当今互联网以及几乎所有局域网/广域网所遵循的事实上的标准。我们使用的每一个网络服务,都运行在TCP/IP五层模型之上。

- 简洁与实用:它将OSI中与实际应用紧密相关的上三层合并,简化了模型结构,更符合协议的实际工作方式,提高了效率。

- 强大的互联能力:TCP/IP协议栈的核心设计理念就是简单和开放性,这使得它具有极强的包容性和扩展性,最终成就了全球范围的互联网。

总结与类比

你可以这样理解它们的关系:

- OSI七层模型 就像一本详细的 《汽车工程学原理》 教科书。它告诉你一辆车应该由发动机、底盘、车身、电气设备四大部分组成,每个部分又细分为无数零件。它是你理解汽车构造的完美指南。

- TCP/IP五层模型 就像你实际驾驶的那辆丰田卡罗拉。它确实包含了《汽车工程学原理》里描述的所有必要部分,但它不会严格地按照教科书去划分每一个零件归属,而是采用更高效、更实用的方式将各个系统整合在一起。

结论:

- 学习时,用OSI七层模型来理解概念(比如,加密是在表示层,会话管理在会话层)。

- 实践时,用TCP/IP五层模型来配置和解决问题(比如,设置IP地址是在网络层,配置端口是在传输层,所有应用程序的的事情都在应用层)。

3>TCP三次握手

三次握手的详细过程

假设客户端是 A,服务端是 B。

第一次握手

- 动作发起者:客户端 A

- 发送报文:A 向 B 发送一个 TCP 报文。

- 关键标志位:

SYN = 1。这表示这是一个“连接请求”报文。 - 关键数据:

seq = x。A 会随机选择一个初始序列号x。这个序列号是后续数据传输的起点。 - 状态变化:A 进入

SYN-SENT状态。

此时 A 的想法:“我想和你建立连接,我的初始序列号是 x,你能听到我吗?”

第二次握手

- 动作发起者:服务端 B

- 发送报文:B 收到 A 的 SYN 报文后,会回复一个报文。

- 关键标志位:

SYN = 1。表示“我同意你的连接请求”。ACK = 1。表示“我确认收到了你的序列号 x”。

- 关键数据:

ack = x + 1。B 对 A 的序列号进行确认。这个值等于 A 发来的序列号x加 1。意思是“我收到了你的序列号 x,我期望你下一次发送的数据序列号从 x+1 开始”。seq = y。B 也随机选择自己的初始序列号y。

- 状态变化:B 进入

SYN-RECEIVED状态。

此时 B 的想法:“我听到你了!我同意建立连接。这是我的初始序列号 y。另外,我确认收到了你的 x。”

第三次握手

- 动作发起者:客户端 A

- 发送报文:A 收到 B 的 SYN-ACK 报文后,需要再发送一个确认报文。

- 关键标志位:

ACK = 1。注意,这里的SYN标志位已经为 0 了。 - 关键数据:

ack = y + 1。A 对 B 的序列号进行确认。这个值等于 B 发来的序列号y加 1。意思是“我收到了你的序列号 y,我期望你下一次发送的数据序列号从 y+1 开始”。seq = x + 1。因为第一次握手已经消耗了序列号x,所以这次发送的序列号是x+1。如果这个报文还携带数据,那么数据的第一个字节就是x+1。

- 状态变化:A 发送完此报文后,进入

ESTABLISHED状态。B 收到此报文后,也进入ESTABLISHED状态。

此时 A 的想法:“好的,我收到了你的确认。连接已经建立,我们可以开始传输数据了!”

至此,三次握手完成,双向的通信通道已经可靠地建立,双方可以开始传输数据。